限制某個IP同一時間段的訪問次數

如何設置能限制某個IP某一時間段的訪問次數是一個讓人頭疼的問題,特別面對惡意的ddos攻擊的時候。其中CC攻擊(Challenge Collapsar)是DDOS(分布式拒絕服務)的一種,也是一種常見的網站攻擊方法,攻擊者通過代理服務器或者肉雞向向受害主機不停地發大量數據包, 造成對方服務器資源耗盡,一直到宕機崩潰。

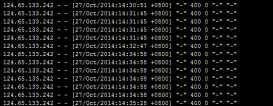

cc攻擊一般就是使用有限的ip數對服務器頻繁發送數據來達到攻擊的目的,nginx可以通過HttpLimitReqModul和HttpLimitZoneModule配置來限制ip在同一時間段的訪問次數來防cc攻擊。

HttpLimitReqModul用來限制連單位時間內連接數的模塊,使用limit_req_zone和limit_req指令配合使用來達到限制。一旦并發連接超過指定數量,就會返回503錯誤。

HttpLimitConnModul用來限制單個ip的并發連接數,使用limit_zone和limit_conn指令

這兩個模塊的區別前一個是對一段時間內的連接數限制,后者是對同一時刻的連接數限制

HttpLimitReqModul 限制某一段時間內同一ip訪問數實例

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

|

http{ ... #定義一個名為allips的limit_req_zone用來存儲session,大小是10M內存, #以$binary_remote_addr 為key,限制平均每秒的請求為20個, #1M能存儲16000個狀態,rete的值必須為整數, #如果限制兩秒鐘一個請求,可以設置成30r/m limit_req_zone $binary_remote_addr zone=allips:10m rate=20r/s; ... server{ ... location { ... #限制每ip每秒不超過20個請求,漏桶數burst為5 #brust的意思就是,如果第1秒、2,3,4秒請求為19個, #第5秒的請求為25個是被允許的。 #但是如果你第1秒就25個請求,第2秒超過20的請求返回503錯誤。 #nodelay,如果不設置該選項,嚴格使用平均速率限制請求數, #第1秒25個請求時,5個請求放到第2秒執行, #設置nodelay,25個請求將在第1秒執行。 limit_req zone=allips burst=5 nodelay; ... } ... } ...} |

HttpLimitZoneModule 限制并發連接數實例

limit_zone只能定義在http作用域,limit_conn可以定義在http server location作用域

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

|

http{ ... #定義一個名為one的limit_zone,大小10M內存來存儲session, #以$binary_remote_addr 為key #nginx 1.18以后用limit_conn_zone替換了limit_conn #且只能放在http作用域 limit_conn_zone one $binary_remote_addr 10m; ... server{ ... location { ... limit_conn one 20; #連接數限制 #帶寬限制,對單個連接限數,如果一個ip兩個連接,就是500x2k limit_rate 500k; ... } ... } ...} |

服務器全局限IP

|

1

2

3

|

#vi nginx.conf allow 10.57.22.172; deny all; |

指定目錄的IP訪問限制

實現重點

正則表達式中()和|的使用,()代表一個原則,|代表或

nginx的location匹配規則中,有一條按照文件順序進行正則匹配(ps:可以把需要匹配的目錄放置在server模塊開始的位置)

allow和deny的使用

示例

目錄結構

|

1

2

3

4

5

|

根目錄/srv/test1 / -- hello.phptest2/ -- hello.phptest3/ -- hello.phptest4/ -- {hello.php,1.php,2.php} |

訪問需求

對于test1,test2目錄,只允許指定的192.168.1.101ip地址訪問,禁止其它ip訪問

對于其他目錄的php程序,所有ip地址均可以訪問

實現的nginx配置文件

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

|

#指定目錄實行白名單訪問機制 location ~ ^/(test1|test2)/ { allow 192.168.1.101; deny all; root /srv/; fastcgi_param HTTPS on; include /etc/nginx/fastcgi_params; fastcgi_pass php5_fpm; } # proxy the PHP scripts to fpm location ~ \.php$ { root /srv/; fastcgi_param HTTPS on; include /etc/nginx/fastcgi_params; fastcgi_pass php5_fpm; } |

注意事項:

1. deny 一定要加一個ip,否則直接跳轉到403,不往下執行了;如果403默認頁是同一域名下,會造成死循環訪問;

2. allow的ip段

從允許訪問的段位從小到大排列,如127.0.0.0/24 下面才能是10.10.0.0/16

24表示子網掩碼:255.255.255.0

16表示子網掩碼:255.255.0.0

8表示子網掩碼:255.0.0.0

3. deny all;結尾 表示除了上面allow的其他都禁止

如: