前言

應(yīng)用場景:大概是在內(nèi)部網(wǎng)站需要外部用戶訪問到,同時不能給訪問者網(wǎng)站賬號權(quán)限,所以在 nginx 層面進(jìn)行限制。例如外包項目,內(nèi)部員工有賬號進(jìn)行文檔的操作,外包員工沒有內(nèi)部賬號,但需要讓他們能夠看到文檔,所以在 nginx 層面設(shè)置用戶驗證是最佳最簡單的選擇,多數(shù)情況下雇主方不會給外包員工開一個基礎(chǔ)訪問權(quán)限的賬號。

在 nginx 層面進(jìn)行進(jìn)行用戶認(rèn)證的前置條件:需要有對應(yīng)的密碼創(chuàng)建程序,如apache2-utils(Debian,Ubuntu)或 httpd-tools(RHEL / CentOS / Oracle Linux),不同操作系統(tǒng)是不同的軟件。

創(chuàng)建賬戶密碼文件

-

使用命令

sudo htpasswd -c /etc/apache2/.htpasswd user1創(chuàng)建第一個賬戶,然后按下 Enter 鍵輸入密碼,同樣的命令,沒有 -c 參數(shù)創(chuàng)建第二個用戶及密碼, -c 參數(shù)為創(chuàng)建文件,在第二次及以后的命令中不需要再次創(chuàng)建文件。 -

確認(rèn)一下文件及賬號信息生成成功,使用命令 cat /etc/apache2/.htpasswd 查看文件內(nèi)容,應(yīng)該為賬號及加密后的密碼,如:

user1:$apr1$/woC1jnP$KAh0SsVn5qeSMjTtn0E9Q0等。

配置 nginx 進(jìn)行 http 基礎(chǔ)用戶驗證

使用 auth_basic 指令指定設(shè)置受保護(hù)區(qū)域的名稱,此名稱會顯示在賬號密碼彈窗上,使用 auth_basic_user_file 指令設(shè)置帶有賬戶密碼信息的 .htpasswd 路徑。例如配置:

|

1

2

3

4

|

location /api { auth_basic "Administrator's Area"; auth_basic_user_file /etc/apache2/.htpasswd; } |

此外,如果某個區(qū)塊不想繼承整個認(rèn)證體系,可以在區(qū)塊內(nèi)設(shè)置 auth_basic off,即用戶認(rèn)證關(guān)閉狀態(tài)。例如配置:

|

1

2

3

4

5

6

7

8

9

|

server { ... auth_basic "Administrator's Area"; auth_basic_user_file conf/htpasswd; location /public/ { auth_basic off; }} |

通過 ip 地址將認(rèn)證與訪問限制相結(jié)合

HTTP基本認(rèn)證可以通過IP地址有效地與訪問限制相結(jié)合。您可以實現(xiàn)至少兩種方案:

- 用戶需要通過身份驗證并且具有 ip 訪問權(quán)限

- 用戶需要通過身份驗證或者具有 ip 訪問權(quán)限

1、使用 allow 和 deny 指令來允許或限制指定 ip 的訪問,例如配置:

|

1

2

3

4

5

6

|

location /api { #... deny 192.168.1.2; allow 192.168.1.1/24; allow 127.0.0.1; deny all;} |

2、在 192.168.1.2 地址以外的網(wǎng)絡(luò),僅授予 192.168.1.1/24 的訪問權(quán)限。注意:allow 和 deny 指令將按照定義的順序應(yīng)用。

通過ip 和 http 身份驗證將限制與 satisfy 指令相結(jié)合。如果將指令設(shè)置為all,則在客戶端滿足這兩個條件時授予訪問權(quán)限。如果將指令設(shè)置為 any,則如果客戶端滿足至少一個條件,則授予訪問權(quán)限,例如配置:

|

1

2

3

4

5

6

7

8

9

10

11

|

location /api { #... satisfy all; deny 192.168.1.2; allow 192.168.1.1/24; allow 127.0.0.1; deny all; auth_basic "Administrator's Area"; auth_basic_user_file conf/htpasswd;} |

綜上可以組織成一個完整的例子:

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

|

http { server { listen 192.168.1.23:8080; root /usr/share/nginx/html; location /api { api; satisfy all; deny 192.168.1.2; allow 192.168.1.1/24; allow 127.0.0.1; deny all; auth_basic "Administrator's area"; auth_basic_user_file /etc/apache2/.htpasswd; } }} |

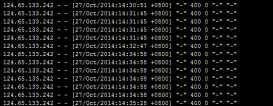

最終效果如圖:

© 原創(chuàng)文章,參考自 官方文檔

總結(jié)

以上就是這篇文章的全部內(nèi)容了,希望本文的內(nèi)容對大家的學(xué)習(xí)或者工作具有一定的參考學(xué)習(xí)價值,謝謝大家對服務(wù)器之家的支持。

原文鏈接:https://alpha2016.github.io/2019/07/01/Nginx-層面配置基礎(chǔ)用戶驗證/